[ad_1]

Hace poco más de una semana, World-wide-web casi muere.

A partir del jueves 20 de octubre, gran parte de los EE. UU. y partes de Europa Occidental experimentaron un apagón masivo. Algunos de los sitios web más populares y más utilizados del mundo quedaron en silencio. El pobre Donald Trump no pudo twittear durante unas horas.

Y todo fue por cámaras web baratas y reproductores de DVD… tal vez incluso uno de los tuyos.

Hacer conexiones

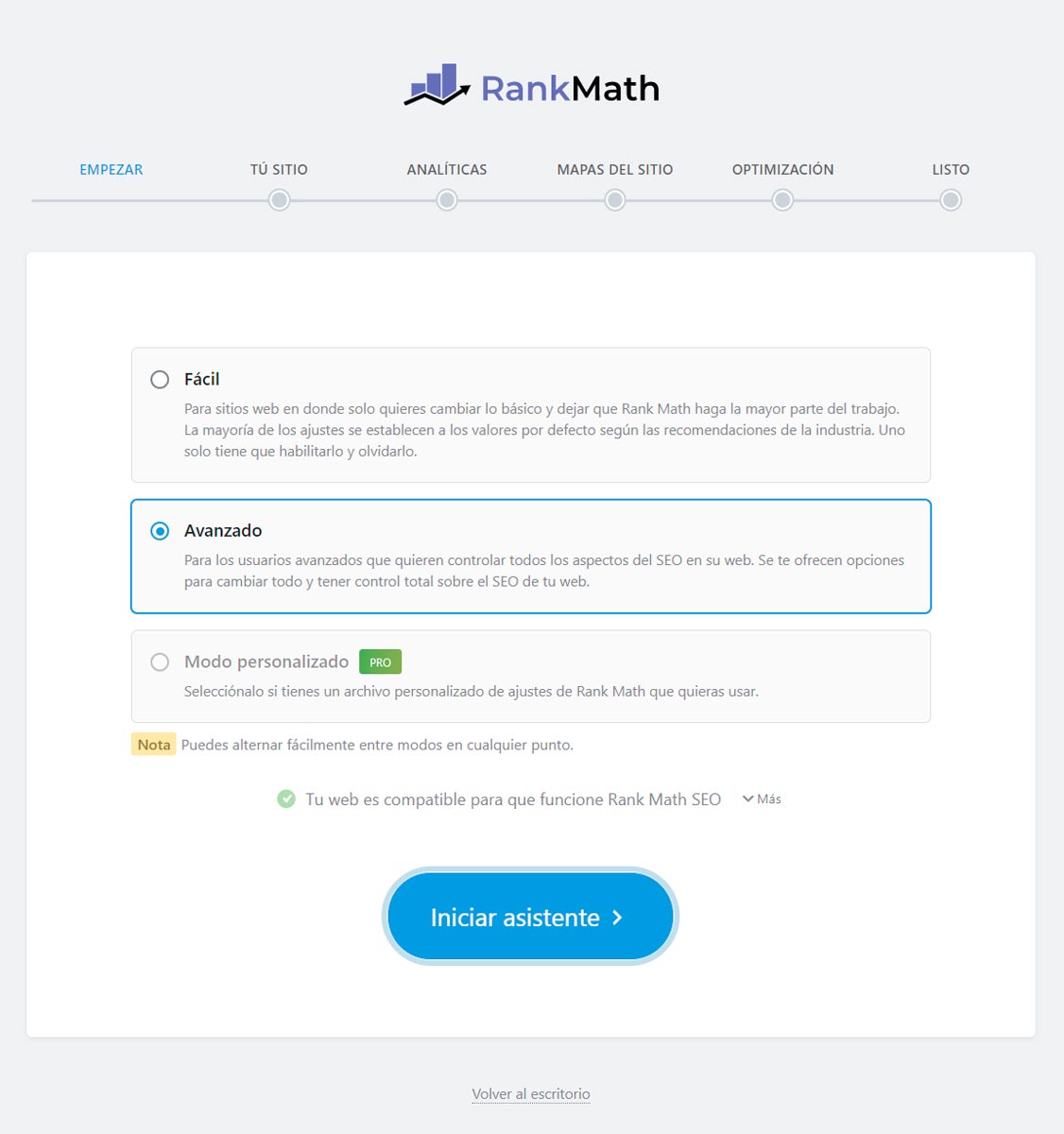

Para comprender cómo sucedió esto, debe comprender cómo funcionan los dispositivos de Web de las cosas (IoT).

Si estás leyendo esto, tienes conexión a Net. Para hacer esa conexión, su computadora o teléfono inteligente debe tener tres cosas:

-

Una pieza de hardware diseñada para conectarse a Web a través de un cable o de forma inalámbrica

-

Software package para ejecutar ese components, que contiene su dirección «IP» de World wide web única

-

Una forma de diferenciar entre conexiones autorizadas y no autorizadas

El último requisito generalmente se cumple con un nombre de usuario y una contraseña para conectarse a su proveedor de servicios de World-wide-web. Pero también es posible que otros dispositivos se conecten de forma remota a su computadora a través de Online: «conexiones entrantes». Algunas de ellas son buenas (p. ej., llamadas entrantes de Skype) y otras son malas (hackers). Tener contraseñas para dispositivos IoT logra lo mismo, pero solo si son fuerte contraseñas

La industria de la tecnología ha trabajado arduamente para desarrollar técnicas comunes para identificar y detener las conexiones entrantes no deseadas a las computadoras. Los sistemas operativos se actualizan constantemente para hacer frente a las amenazas más recientes. Las empresas especializadas no hacen más que estar atentos a virus, bots, malware y otros peligros y diseñar software package para combatirlos. Chicos como yo escriben sobre cómo mantener una buena higiene digital. Es por eso que tenemos muchos menos brotes de virus que antes.

Cuando se trata de conexiones a Web, el components de IoT tiene prácticamente la misma configuración. Pero hay tres grandes diferencias.

Una es que la configuración del nombre de usuario y la contraseña puede ser difícil de modificar, incluso puede ser cableada por el fabricante, como parece haber sido el caso con los dispositivos que contribuyeron a la reciente interrupción de Web.

Otra es que los dispositivos IoT siempre están encendidos y rara vez son monitoreados. A diferencia de una computadora, podrían estar infectados y nunca lo sabrías.

Sobre todo, no existe un esfuerzo colectivo para monitorear y prevenir la piratería de dispositivos IoT. Nadie envía actualizaciones generales de seguridad, como un servicio antivirus de McAfee o Norton. Ellos no poder, ya que los dispositivos IoT son todos diferentes. No existe un lenguaje o protocolo común que pueda abordar las amenazas a todos los dispositivos IoT a la vez.

En cambio, depende del fabricante de cada dispositivo IoT proteger el dispositivo y actualizar su «firmware» cuando se conocen amenazas.

Probamos ese enfoque con computadoras… y no funcionó.

Cómo esto condujo al apagón de la semana pasada

En la interrupción reciente, el components de IoT fabricado por un fabricante chino, incluidas las cámaras internet de seguridad para el hogar baratas que se ven anunciadas en House Depot, fue pirateado por alguien que usaba un software package llamado Mirai. Busca en World-wide-web dispositivos IoT que usan contraseñas predeterminadas o contraseñas simples, los infecta y luego los ensambla en una «purple de bots», una colección de dispositivos que se pueden hacer para hacer los deseos del pirata informático.

En este caso, instruyeron a los dispositivos IoT para que enviaran «decenas de millones» de solicitudes de conexión a los servidores de una empresa estadounidense que proporciona información essential de enrutamiento de Online. Abrumados, los servidores de la empresa colapsaron… y con ello, las páginas website de sitios como Twitter, Facebook, Los New York Periods y otros.

Esto fue posible porque el application que ejecutaba el components IoT chino usaba un único nombre de usuario y contraseña cableados para todos de ellos – que no puede ser cambiado por el usuario. Una vez que los piratas informáticos obtuvieron el nombre de usuario y la contraseña, fue fácil programarlos para que hicieran lo que hicieron.

Roland Dobbins, ingeniero principal de la empresa de seguridad de Internet Arbor Networks, culpa de esto a que los fabricantes no trabajaron juntos para desarrollar un enfoque de seguridad común para IoT. En cambio, cada empresa sigue sus propios diseños e ignora la dolorosa experiencia de la industria de las Computer system en este sentido.

«No me preocupa el futuro me preocupa el pasado», dijo recientemente. «Si pudiera agitar una varita mágica, lo haría para que no haya dispositivos integrados no seguros por ahí. Todavía tenemos un gran problema todavía tenemos decenas de millones de estos dispositivos por ahí».

No te desconectes del IoT

¿Significa esto que las predicciones positivas sobre el IoT están fuera de lugar?

De nada.

Primero, compañías como Samsung, que planea hacer todos sus productos conectados a Internet pronto, ahora tienen un incentivo para desarrollar formas de luchar contra esto. De lo contrario, no compraremos sus productos.

En segundo lugar, los consumidores no tolerarán una situación como la antigua guerra entre Betamax y VCR: enfoques competitivos para una necesidad común. El IoT es un plataforma, como la propia Internet, y todo el mundo necesita estar en la misma. Los fabricantes se sentarán y elaborarán protocolos comunes para asegurar los dispositivos IoT, incluso si están pateando y gritando todo el tiempo.

En tercer lugar, las mismas fuerzas del mercado que produjeron Norton, McAfee, Kaspersky Lab y todas las demás empresas de seguridad en el espacio informático producirán soluciones para IoT. Y habrá dinero para ganar invirtiendo en ellos, así como en el propio IoT.

Mientras tanto, este es mi consejo. Obtenga dispositivos IoT… pero solo los mejores de la línea. Evite las marcas baratas producidas en masa. Pregunte a los vendedores sobre los protocolos de seguridad y si puede configurar fácilmente su propio nombre de usuario y contraseña. Si no, aléjate. Obtendrán la imagen lo suficientemente pronto.

Después de todo, así son las «fuerzas del mercado». supuesto trabajar.

[ad_2]